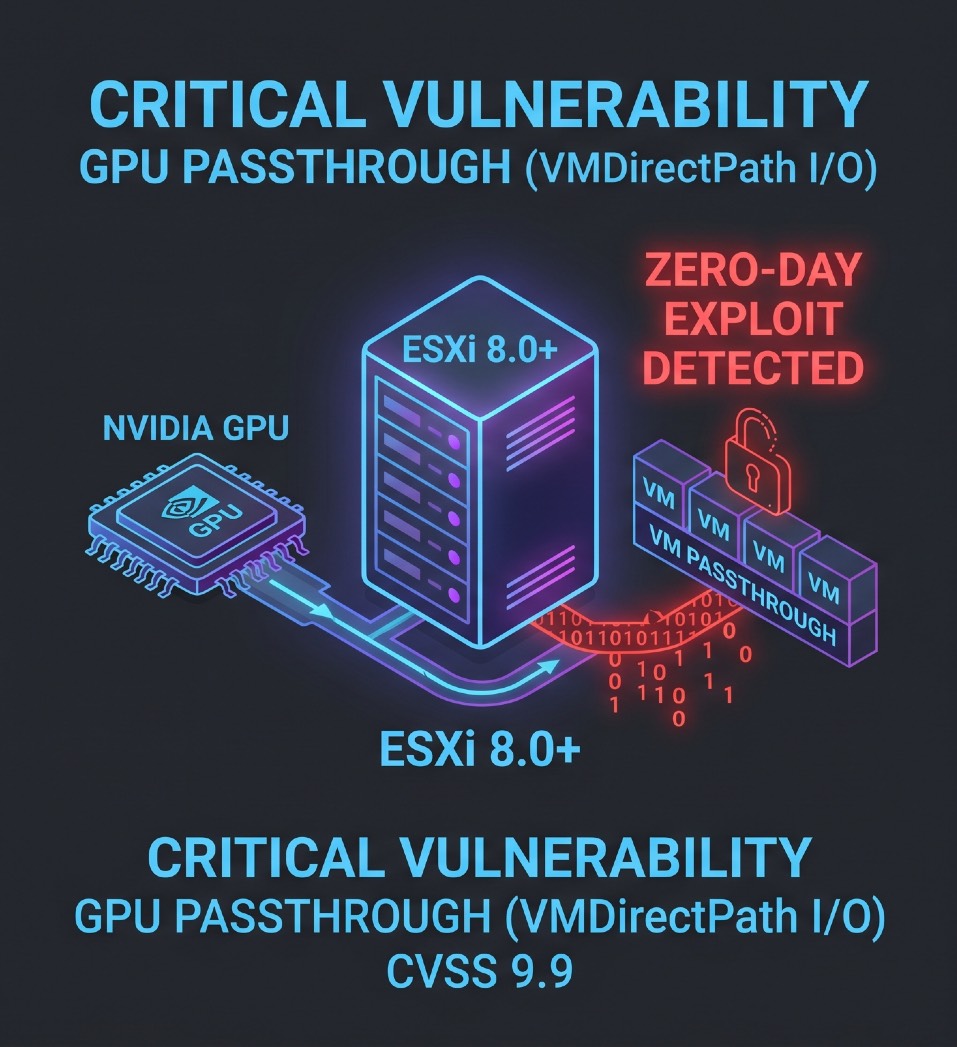

УЯЗВИМОСТЬ НУЛЕВОГО ДНЯ: ЭКСПЛУАТАЦИЯ ПРОБРОСА GPU В ESXi 8

**Источник угрозы:** Продвинутые синдикаты программ-вымогателей (RansomHub)

**Цель:** Инфраструктура VMware ESXi 8.0+ (в частности, узлы, использующие проброс GPU/PCIe)

**Разведданные:**

В настоящее время активно эксплуатируется критическая уязвимость нулевого дня (CVSS 9.9) без выпущенного патча, нацеленная на среды VMware ESXi версии 8. Данные разведки показывают, что злоумышленники целенаправленно ищут гипервизоры, настроенные на аппаратный проброс (VMDirectPath I/O) — особенно те, которые используют графические процессоры NVIDIA для ИИ и тяжелых вычислительных нагрузок.

**Ключевые детали инцидента:**

• Уязвимость: Ошибка находится в управлении памятью уровня проброса PCIe. Атакующие, получившие первоначальный доступ к гостевой виртуальной машине (Guest VM), могут совершить «побег из гипервизора» (Hypervisor Escape), вырываясь из виртуальной среды для выполнения кода непосредственно в корневой оболочке хоста ESXi.

• Нагрузка: Получив доступ к хосту, злоумышленники развертывают скомпилированный шифровальщик-вымогатель для Linux, мгновенно блокируя все хранилища данных (файлы .vmdk, .vmx) и отключая весь виртуализированный кластер.

**Стратегическая оценка:**

Это катастрофическая уязвимость для современных дата-центров и продвинутых лабораторий, работающих на ESXi 8 с аппаратным ускорением. Администраторам, использующим проброс GPU (особенно карты NVIDIA RTX), следует немедленно ограничить доступ к гостевым ВМ, закрыть интерфейсы управления (SSH) и мониторить сетевой трафик до выхода экстренного патча от Broadcom.