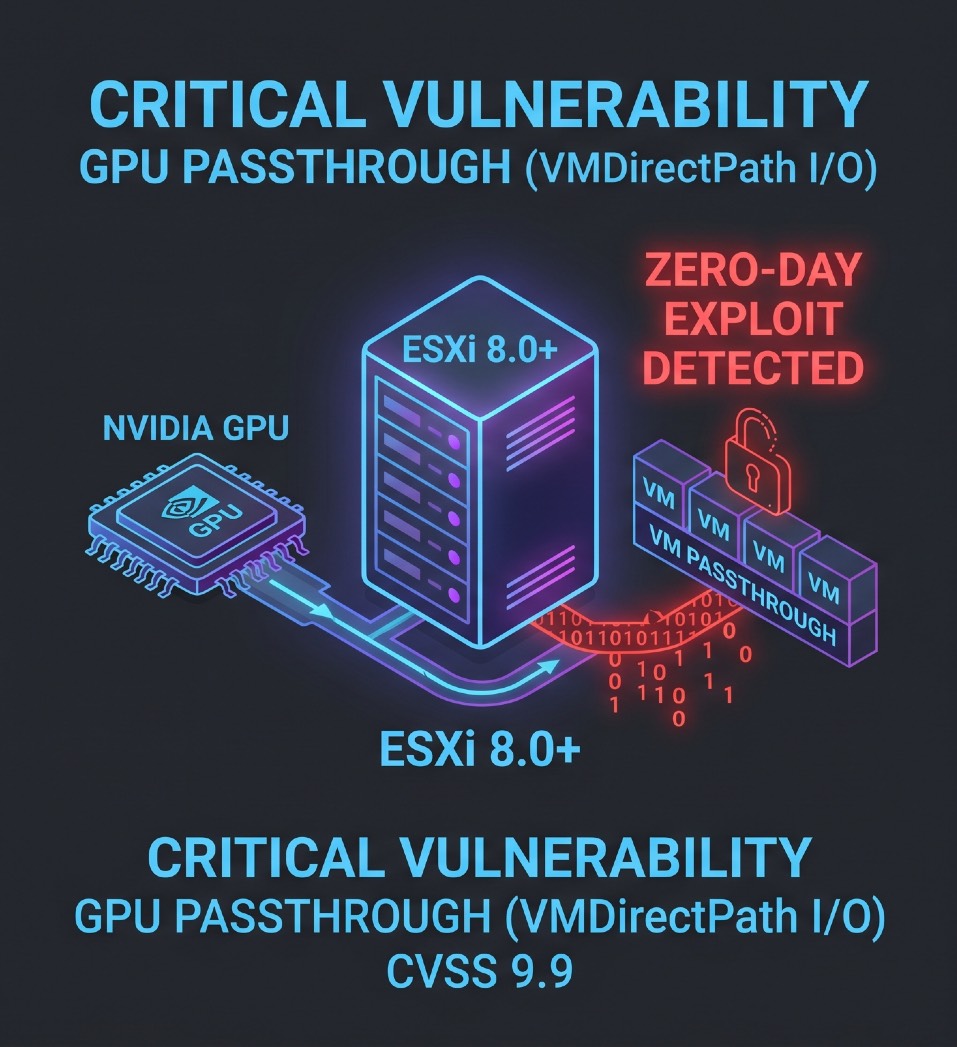

ثغرة Zero-Day: استغلال خطير لاختراق ميزة تمرير GPU في ESXi 8

**جهة التهديد:** عصابات برامج الفدية المتقدمة (RansomHub)

**الهدف:** البنية التحتية لـ VMware ESXi 8.0+ (تحديداً العقد التي تستخدم تمرير GPU/PCIe)

**الاستخبارات:**

يتم حالياً استغلال ثغرة أمنية خطيرة غير مصححة (Zero-Day) من فئة (CVSS 9.9) تستهدف بيئات VMware ESXi الإصدار 8. تشير الاستخبارات إلى أن المهاجمين يبحثون تحديداً عن الأجهزة المضيفة (Hypervisors) المهيأة بتمرير الأجهزة (VMDirectPath I/O) - لا سيما تلك التي تستخدم وحدات معالجة الرسومات NVIDIA لمهام الذكاء الاصطناعي أو الحوسبة الثقيلة.

**تفاصيل الحادث الرئيسية:**

• الثغرة: تكمن الثغرة في إدارة الذاكرة لطبقة تمرير PCIe. يمكن للمهاجمين الذين يحصلون على وصول أولي إلى جهاز ظاهري ضيف (Guest VM) تنفيذ "هروب من المضيف" (Hypervisor Escape)، واختراق الجهاز الظاهري لتنفيذ تعليمات برمجية مباشرة على جذر النظام لـ ESXi.

• الحمولة: بمجرد الوصول إلى النظام المضيف، ينشر المهاجمون برنامج فدية مشفر لنظام Linux، مما يؤدي فوراً إلى إغلاق جميع مخازن البيانات (ملفات .vmdk و .vmx) وإسقاط كامل البيئة الافتراضية.

**التقييم الاستراتيجي:**

يُعد هذا اختراقاً كارثياً لمراكز البيانات والبيئات التي تعتمد على ESXi 8 مع تسريع الأجهزة. يجب على المسؤولين الذين يستخدمون تمرير GPU (خاصة بطاقات NVIDIA RTX) تقييد الوصول إلى الأجهزة الافتراضية وإيقاف واجهات الإدارة (SSH) فوراً، ومراقبة الشبكة حتى يتم إصدار تحديث طارئ من Broadcom.